Black oder White Hat – Ein Nachmittag als Nachwuchshacker

März 4, 2016

Aus dem Unterricht des CAS Digital Risk Management zum Thema “Hacking Demo” mit Ivan Bütler und Philipp Sieber von der Firma Compass Security berichtet Daniel Hürlimann:

Im CAS DRM wurde bereits viel über mögliche Cyber-Attacken gesprochen und es wurde eingehend erklärt, was direkte und indirekte Attacken sind oder der was hinter dem Begriff „Man in the Middle“ steckt.

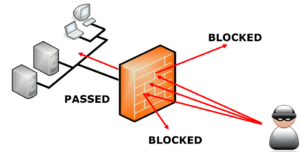

CompassSecurity – direct attacks

Direkte Attacken zielen ohne Umwege direkt auf das anzugreifende System ab. Der Angriff erfolgt von aussen. Oft sind mehrere Versuche notwendig, der Angreifer versucht, sich mittels unterschiedlichen Methoden Zugriff auf das System zu verschaffen.

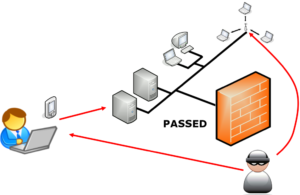

CompassSecurity – indirect attacks

Indirekte Attacken hingegen versuchen, das Sicherheitssystem zu umgehen, und greifen von innen an. Oft erfolgt vorab die Zustellung eines „Geschenks“. Fällt das Opfer darauf rein, öffnet es dem Angreifer eine sogenannte Hintertür, durch die er Zugang zum System erhält.

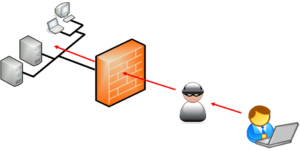

CompassSecurity – man in the middle

Bei dieser Methode schaltet sich der Hacker zwischen die beiden Parteien, welche miteinander kommunizieren. Danach kann sich der Hacker als Endpunkt ausgeben und so die Daten manipulieren.

Jeder kennt die einschlägigen Darstellungen von Hacks, geprägt von Hollywood. Doch wie sieht Hacking in der Realität aus? Ist „hacken“ so, wie wir es uns vorstellen? Der Selbstversuch soll Klarheit schaffen.

„Adminrechte sind die Glückshormone der Hacker.“

Ivan Bütler, Compass Security

Wir wollen auf derselben Glückshormonwelle reiten!

Die ersten Vorbereitungen wurden bereits einige Tage vor dem Unterrichtsbeginn getroffen. Alle wurden aufgefordert, sich beim „Hacking-Lab“ zu registrieren und eine „virtuelle Umgebung“ auf dem eigenen Notebook einzurichten. Nach anfänglichen Schwierigkeiten gab es am eigentlichen Unterrichtstag genügend Hacker-Umgebungen, damit wir einen Grossangriff auf die Server in Rapperswil starten konnten. Rapperswil ist der Standort des Hacking-Lab. Hierbei handelt es sich um eine spezielle Übungs-Infrastruktur, welche bereitgestellt wird, damit man sich als Hacker beweisen kann. Der Zugang erfolgt mittels dedizierter Anmeldung, sobald eine VPN-Verbindung aufgebaut wurde, bewegt man sich frei in diesem Netzwerk. Die Seite bietet unterschiedliche Übungen inklusive einer Schritt-für-Schritt-Anleitung dazu, wie man gewisse Lücken erfolgreich ausnutzen kann. Während dem Frontalunterricht haben sich Ivan Bütler und sein Kollege Philipp Sieber bereits am System in Rapperswil ausgetobt. Dazwischen gab es immer wieder Übungen, bei denen wir uns selbst als Hacker versuchen durften. Zum Beispiel wurde eine (erfolgreiche) Brute-Force-Attacke auf eine Passwort-geschützte Zip-Datei durchgeführt.

hacking-lab.com – zipbruteforce

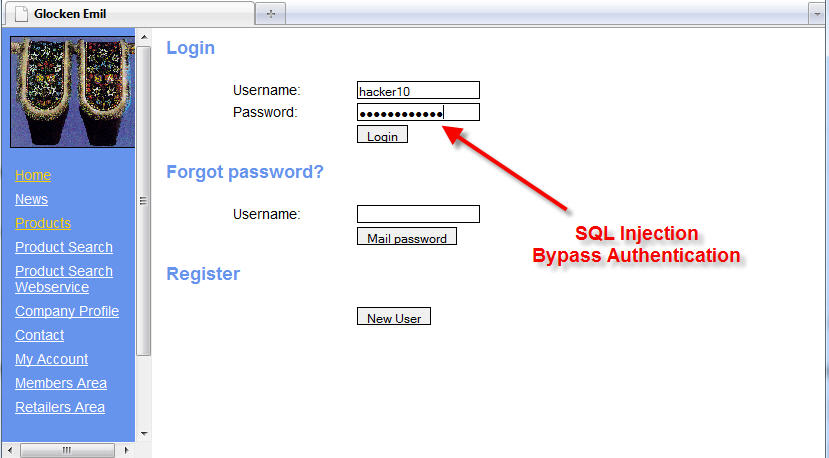

Eine andere Übung bestand darin, sich bei einem Webshop ohne Passwort anzumelden, dies geschah über eine SQL-Injection im Passwortfeld. Beides sind sogenannte „direkte Attacken“.

hacking-lab.com – sql-injection

Der Unterricht hat eindrücklich aufgezeigt, wie simpel es sein kann, bekannte Hacks zu reproduzieren. Gleichzeitigt haben die Übungen gezeigt, wie vielfältig und komplex die gesamte Thematik ist. Übernächste Woche geht es weiter mit Themen wie APT oder weiteren Informationen zu “Man in the Middle”.

Unser Newsletter liefert dir brandaktuelle News, Insights aus unseren Studiengängen, inspirierende Tech- & Business-Events und spannende Job- und Projektausschreibungen, die die digitale Welt bewegen.